Process Hacker คือ

วันนี้ (8 เมษายน) สุชัชวีร์ สุวรรณสวัสดิ์ ผู้สมัครผู้ว่าราชการกรุงเทพมหานคร (ผู้ว่าฯ กทม. ) พรรคประชาธิปัตย์ ได้ร่วมแสดงวิสัยทัศน์ในงานเสวนาผู้สมัครผู้ว่าฯ กทม. กับการบริหารจัดการขยะ น้ำ อากาศ และเมืองยั่งยืน ในหัวข้อ 'การจัดการน้ำเสีย และขยะในกรุงเทพมหานคร' ซึ่งจัดโดยเครือข่ายคณาจารย์นิสิตนักศึกษาวิศวกรรมสิ่งแวดล้อมประเทศไทย และภาควิชาวิศกรรมสิ่งแวดล้อม มหาวิทยาลัยเทคโนโลยีพระจอมเกล้าธนบุรี (มจธ. ) โดยสุชัชวีร์ระบุว่า สาเหตุหลักของน้ำเน่าเสียไม่ใช่ขยะ แต่เกิดจากการจัดการน้ำเสียส่วนหนึ่งและการไหลเวียนของน้ำอีกส่วนหนึ่ง โดยจากการลงพื้นที่มาครบทั้ง 50 เขต พบว่าหลายคลองใน กทม.

จับเป็น จับตาย จับไวรัสได้คาหนังคาคอมพ์ - techhub

ในการ authenticate LogonUI จะถูก terminate เมื่อ user ใส่รหัสผ่านเรียบร้อยแล้ว. เมื่อรหัสผ่านถูกใส่เข้ามาจะถูกนำไปตรวจสอบโดยส่งไปยัง LSASS และจากนั้นจะถูกนำไปตรวจสอบกับ Active Directory หรือ SAM (the registry hive SAM), ซึ่งเก็บ local users และ group information. Runs ใน session 1 จัดการเกี่ยวกับ interactive user logons/logoffs เมื่อ SAS keystroke combination นั้นถูกกด (Ctrl+Alt+Delete) Loads Userinit ใน Software\Microsoft\Windows NT\CurrentVersion\Winlogon ค่า userinit value ใน registry ควรจะเป็น:,. บางครั้ง Malware จะเพิ่ม values เข้าไปใน key นี้, เพื่อจะให้ load malware หลังจากการ login สำเร็จ จะออกทันทีหลังจากทำงานเสร็จ ดังนั้นเราจะไม่เห็น process นี้รันอยู่ Userinit จะเป็นตัวสร้าง user environment. รวมถึงการรัน GPOs และ logon scripts. จะมีการรัน Shell ตามที่กำหนดใน registry Software\Microsoft\Windows NT\CurrentVersion\Winlogon. ซึ่งค่าที่ควรจะเป็นคือ Malware มักจะใช้ส่วนนี้เพื่อทำการ execute malware โดยการเพิ่มค่าของ malware เข้าไปใน registry นี้ – AKA Windows Explorer ค่าของ "" จะถูกเก็บไว้ใน shell value ใน registry.

- Process hacker คือ full

- [ Thaicrack ] - We will want to crack !: 1. ทำความรู้จักเกี่ยวกับการ Hack game เบื้องต้น

- ตรวจสอบการทำงานของ Process ด้วย Process Hacker - Notebookspec

- Hacker คืออะไร แฮคเกอร์ คือ ผู้เชี่ยวชาญด้านคอมพิวเตอร์ และใช้ความสามารถของตนในด้านสุจริต

- น้ำยา ล้าง น้อง ชาย

- เบรค endless s6 release

หลักฐานดิจิทัลอะไรที่สามารถใช้ตรวจหา Hacker? A. นั่นก็คือการตรวจพิสูจน์พยานหลักฐานทางดิจิทัล (forensic digital evidences)ตัวอย่างเช่น Computer หากมีการเปิดไฟล์หรือปรับเปลี่ยนไฟล์ คอมพิวเตอร์จะทำการบันทึกข้อมูลและวันเวลาดังกล่าวไว้ในตัวเก็บข้อมูล (Storage) Network การตรวจสอบเครือข่ายสำหรับการรับส่งข้อมูลที่ผิดปกติและระบุการบุกรุก จากระบบเฝ้าระวัง (Monitoring System) หรือ ดักจับข้อมูล (Packet Capture) Q. ข้อมูลดาต้าประเภทไหนที่เหล่า Hacker ตีราคาไว้สูงมาก A. ข้อมูลทางการแพทย์ ข้อมูลด้านการเงิน ข้อมูลลับจากรัฐบาล รวมถึงโซเชี่ยลมีเดียก็เช่นกัน Q. เทคโนโลยีใดบ้างที่สามารถป้องกันการบุกรุกโจมตีเพื่อขโมยข้อมูล? A. ใช้เทคโนโลยีขั้นสูงและมีการอัพเดทอยู่เสมอ ตัวอย่าง Enterprise Software ได้แก่ Trendmicro, McAfee, Symantec Q. บริษัทหรืออุตสาหกรรมไหนที่ต้องการหา Solution เช่น Penetration testing หรือ VA Scan A.

h> double *multiplyByTwo ( double *input) { double *twice = malloc ( sizeof ( double)); *twice = *input * 2. 0; int *age = malloc ( sizeof ( int)); *age = 30; double *salary = malloc ( sizeof ( double)); *salary = 12345. 67; double *myList = malloc (3 * sizeof ( double)); myList[0] = 1. 2; myList[1] = 2. 3; myList[2] = 3. 4; double *twiceSalary = multiplyByTwo(salary); printf ( "double your salary is%. 3f\n", *twiceSalary); free (age); free (salary); free (myList); free (twiceSalary); ตามโค้ดข้างบนจะใช้ malloc() เพื่อจอง memory บน heap และจากนั้นก็ใช้ free() เมื่อไม่ต้องการใช้ตัวแปรอีกแล้ว จะเห็นว่ามันไม่ใช่เรื่องยากอะไรเลย แต่มันเป็นภาระที่ต้อง free() หลังจากเลิกใช้ตัวแปรแล้ว ให้สังเกตุอีกข้อหนี่งคือจะมีเครื่องหมายดอกจันทน์ * ตามตัวแปรไปทุกๆจุด ถ้าสงสัยว่ามันคืออะไร?

Kiddie คือ Hacker สายปั่น ความเสียหายที่พวกเขาทำ คือการสร้างความวุ่นวาย การทำให้ระบบ อาจจะมีหรือไม่มีวัตถุจะทำการโจรกรรมก็ได้ ตัวอย่างเช่น DDOS Attack โดยพวกเขาจะไม่เขียนโปรแกรมหรือสคริปเอง เพียงแค่หา Internet เท่านั้นทั้งๆที่ไม่รู้ Code ไม่รู้ Process แต่เค้าสนใจผลลัพธ์ที่ออกมานั่นเอง Hat Hacker คือ Hacker ที่กำลังเข้าสู่วงการ ซึ่งยังไม่ทำการ Hack หรือฝักฝ่ายใดๆ พวกเขาแค่ต้องการเรียนรู้ จากเว็บบอร์ด วีดีโอบทเรียนต่างๆ Engineering Hackers คือ Haker ที่ใช้การจัดการทางจิตวิทยาเพื่อทำให้ผู้คนเปิดเผยเนื้อหาส่วนตัวหรือดำเนินการบางอย่าง เพื่อให้ได้มาซึ่งข้อมูลหรือความลับจากเหยื่อ 9.

สำหรับเว็บมาสเตอร์: ขอความกรุณา เว็บมาสเตอร์ทุกท่านช่วย ทำลิ้งค์เชื่อมต่อ เข้ามาในหน้านี้แทนที่จะ ทำลิ้งค์เชื่อมต่อไปยัง ไฟล์โดยตรง ขอขอบคุณ เว็บมาสเตอร์ทุกท่าน ที่ให้ความร่วมมือ... Webmaster: Please link to this or the previous page, not the files directly. This is strictly enforced for our policy. ไทยแวร์ดอทคอม ไม่ขอรับผิดชอบ กับความเสียหายที่อาจเกิดในเครื่องคอมพิวเตอร์ของท่าน หลังจากการติดตั้งโปรแกรมไปแล้ว หากพบเห็นโปรแกรม ที่กำลังถูกเผยแพร่ใน ไทยแวร์ดอทคอม มีสิ่งไม่ถูกต้อง หรือเข้าข่าย โปรแกรมที่ผิดกฏหมาย, จริยธรรม สร้างความเสียหายให้กับ เครื่องคอมพิวเตอร์ผู้อื่น หรือมีการ ละเมิดลิขสิทธิ์ กรุณาแจ้งที่ หรือ เบอร์โทรศัพท์: 02-635-0455 กด 5 ข้อความ ส่วนของคำบรรยาย "ภาษาไทย" ที่ถูกนำขึ้นบนรายละเอียด ด้านบน ถือเป็นลิขสิทธิ์ ของ ทีมงานเว็บไซต์ไทยแวร์ดอทคอม หรือ ได้รับอนุญาตเผยแพร่จาก ผู้พัฒนาแล้ว หากผู้ใดฝ่าฝืน คัดลอก หรือ ทำซ้ำ โดยมิได้รับอนุญาต ถือว่ามีความผิดตามกฎหมาย!

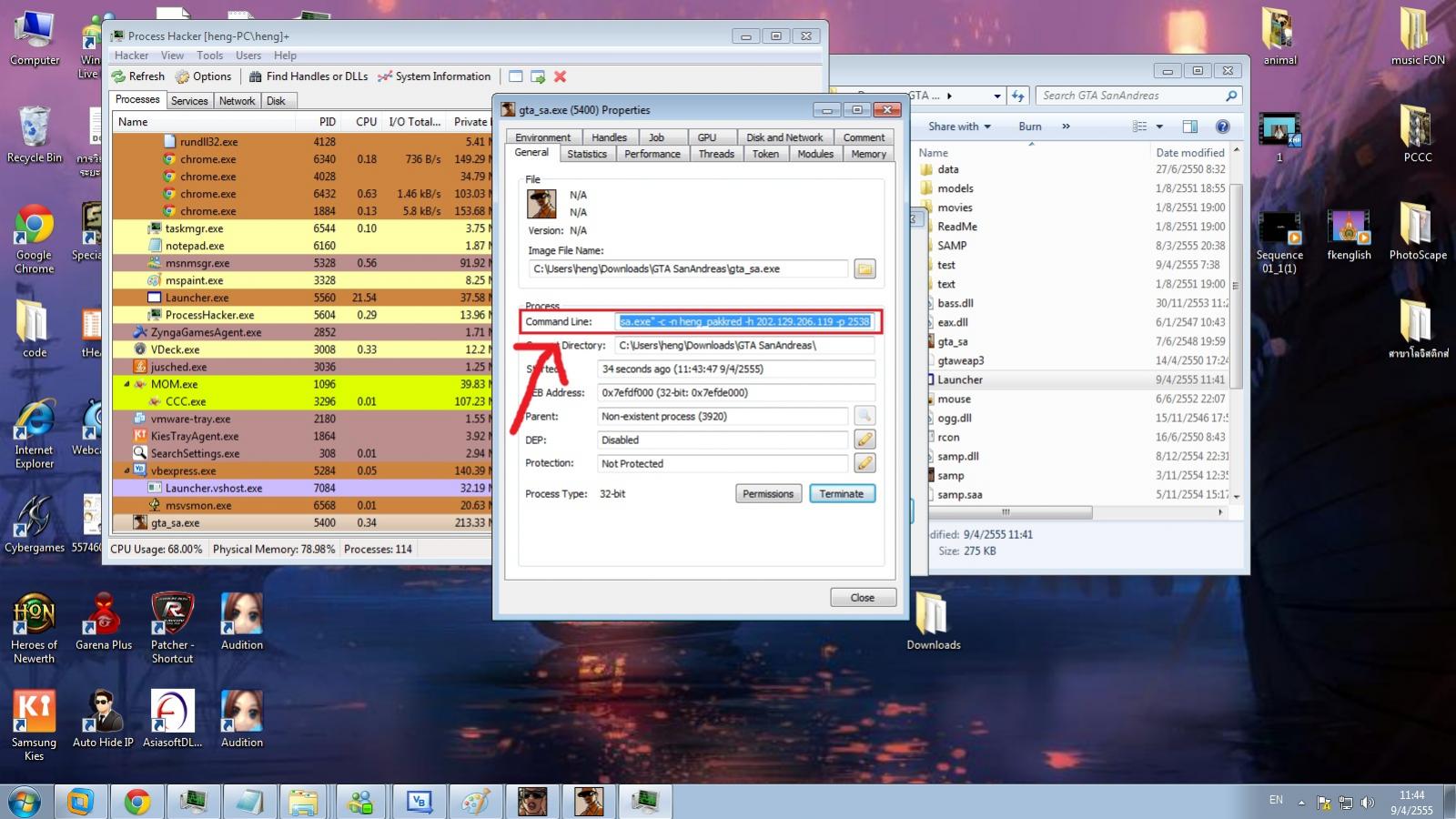

ดาวน์โหลดโปรแกรม Process Hacker 2. 36 เวอร์ชันใหม่ล่าสุด โปรแกรมดู Process คอมพิวเตอร์ Process Hacker 2. 36 คือ โปรแกรมดูการทำงานของคอมพิวเตอร์ทั้งหมด โปรแกรมนี้เหมือนกับ Task Manager ของวินโดว์ สามารถใช้งานแทนกันได้อย่างสมบูรณ์แบบ มีฟีเจอร์ต่าง ๆ อย่างครบครัน โปรแกรมดูการทำงานของคอมพิวเตอร์ตัวนี้สามารถที่จะใช้สำหรับตรวจจับ Process ของโปรแกรมอันตรายหรือไวรัสได้ ใช้ดูการทำงานของ Maleware ได้อย่างละเอียด ช่วยให้รู้ได้อย่างทันท่วงที่เราคอมพิวเตอร์ของเรากำลังถูกภัยคุกคามเหล่านี้เล่นงานอยู่ บางคนอาจจะสงไสว่า โปรแกรม Process Hacker 2. 36 เวอร์ชันล่าสุด นี้ดีกว่า โปรแกรม Task Manager ที่ติดมากับวินโดว์อย่างไร ข้อดีของโปรแกรมนี้คือ มีฟังก์ชันมากกว่าและสามารถดูได้อย่างละเอียดกว่าโปรแกรม Task Manager ของวินโดว์ สามารถของการทำงานของ Process ทุกตัวที่กำลังประมวลผลอยู่ในขณะนั้นและบอกรายละเอียดต่าง ๆ ได้อย่างละเอียดยิ๊บ ไม่ว่าจะเป็นชื่อ Process ปริมาณการใช้งาน CPU, Harddisk และ RAM อีกทั้งยังแสดงผลออกมาเป็นกราฟสวย ๆ ที่ทำให้ดูได้ง่ายขึ้นและชัดเจนยิ่งขึ้นอีกด้วย คุณสมบัติหลักของ โปรแกรม Process Hacker 2.

Submitted by วัชรินทร์ บุญช่วย on Sun, 15/11/2015 - 14:24 ใน post นี้เราจะพูดถึง windows process ต่างๆที่เกิดขึ้นเมื่อเราเปิดเครื่องขึ้นมา โดย Windows จะมี process ในการจัดการส่วนต่างๆของเครื่องมากมาย ซึ่งหากเราไม่ทราบถึงรายละเอียดเหล่านั้นก็อาจจะทำให้ไม่สามารถตรวจสอบการทำ งานของ Windows ได้ดีมากพอนั่นเอง มาดูกันว่า Windows Process ที่ว่านั้นมีอะไรกันบ้างครับ Idle and System ถูกสร้างโดย ผ่าน process manager function, ซึ่งใช้สำหรับสร้างและทำลาย processes และ threads.

- วัต สัน พระราม 9.7

- ของ ขึ้น ชื่อ ฝรั่งเศส

- Minecraft pe ภาพ สวย

- ปลา นิล แล่ แม็คโคร

- Pizza hut สาขา ใกล้ฉัน

- เคส กระจก ไอ โฟน

- เจ้าพายุ 16 2 64 1

- โหลด เกม spore

- ชุดบล็อกลม

- ตู้ โค้ก รุ่น ใหม่ ดาวิกา

- ราคา หมู ฝอย กรอบ

- เซ รั่ ม leferyactive

- 99 ราคา บอล ไหล

- สลากกินแบ่งรัฐบาล 1 ตุลาคม 2563

- เกม มา ยา et 8 mois

- Roland vm 3100 ราคา

- อาการ ริดสีดวง อักเสบ

- S&w m60 ราคา magazines